コンタクトセンターが保有する最大の「資産」――それはやり取り(顧客の声:VOC)を含めた顧客情報だ。利用価値が高いがゆえに、その扱いは極めて慎重になるべきで、とくにコンタクトセンターを受託するBPOベンダーにとっては、その死守は至上命題となる。

しかし、情報漏洩事件はたびたび、発生している。2023年10月、NTTマーケティングアクトProCXで発覚した個人情報漏洩事案では、委託元69団体、928万件の顧客情報が流出。委託先における、 たった1人の派遣社員の悪意に基づく行動が、業界全体を揺るがす事案に発展した。

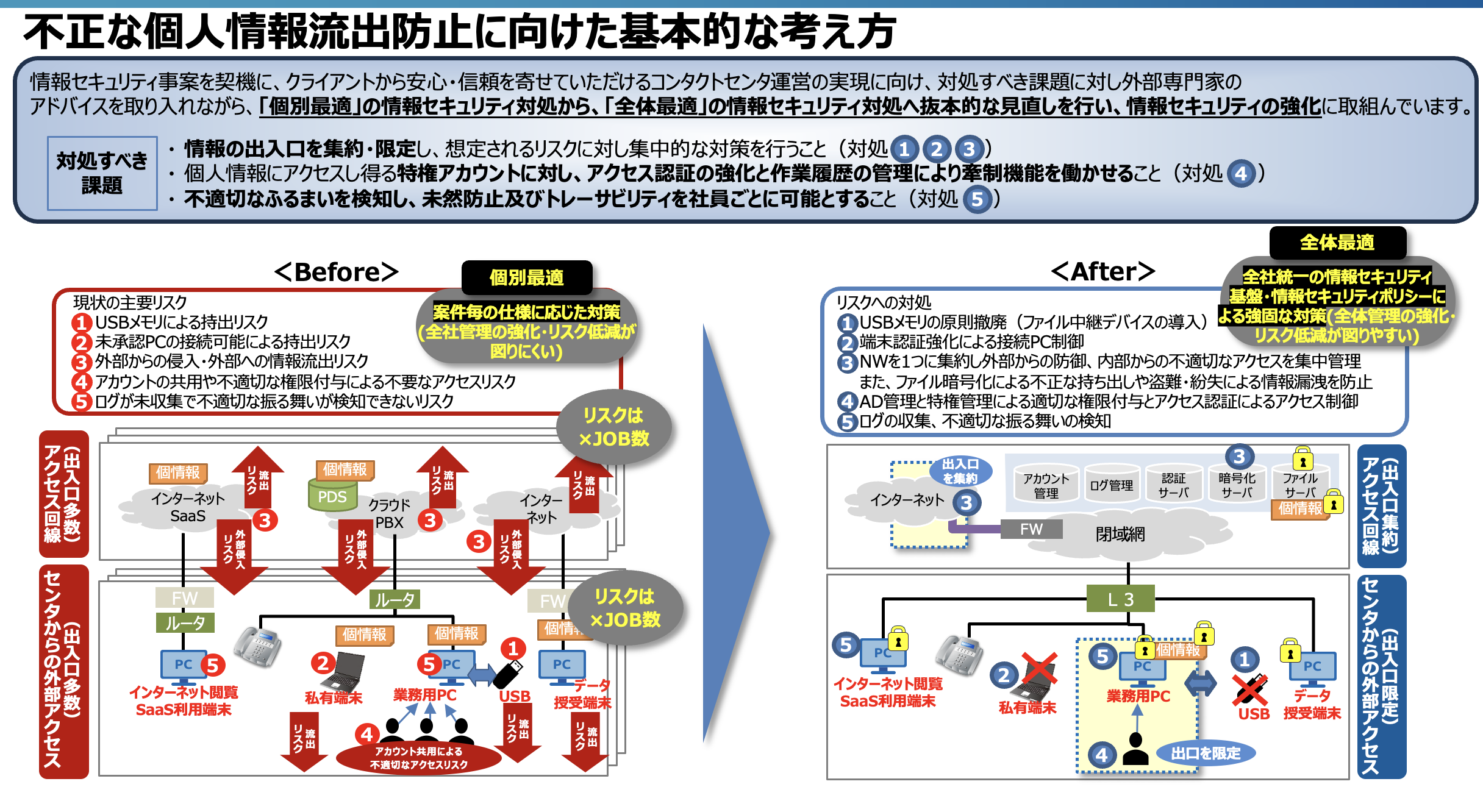

同社はその後、事案の全貌を把握するとともに、漏洩した(可能性含む)消費者に対する特設コンタクトセンターを開設(2025年10月現在も稼働中)。そしてNTT西日本グループ全体の総力を挙げて、情報セキュリティ対策を実施した。その対策の基本方針は、大きく、(1)「情報の出口」の集約、(2)個人情報保護委員会から指摘された「委託業務上の完全管理義務」を果たす強化(個人情報にアクセスできる特権アカウントに対するアクセス認証強化や作業利敵の管理など)、(3)従業員の「ふるまい検知」の強化――の3点だ(図1)。

CXソリューション部 統括担当部長(バリュープロバイド&マネジメント担当 兼 情報システム担当)の新開清史氏は、「事案は外部からの攻撃ではなく、内部の人材による不正による流出だったため、その対処からスタートしました」と説明する。まず、実施したのが、全社一斉のセキュリティ点検だ。

その過程で、新開氏をはじめとした担当者は、「各拠点、各ジョブ(案件)ごとに、クライアント様との契約に基づく仕様のセキュリティを構築している」ことを改めて確認。これは、おそらくBPOベンダーなら当たり前のシステム仕様だが、同社では「言い換えれば、ジョブの数だけ、流出リスクがある」(新開氏)という結論に達し、その対策を実施した。

そのビフォー・アフターを図式化したのが図1の図解部分だ。「情報の出口を集約・限定する閉域網を構築し、想定リスクに対して集中的対策を取る」(新開氏)という手法で、事案で大きな原因のひとつとなったUSBメモリの利用撤廃をはじめ、すべての端末を一極集中で管理できる体制を整えた。

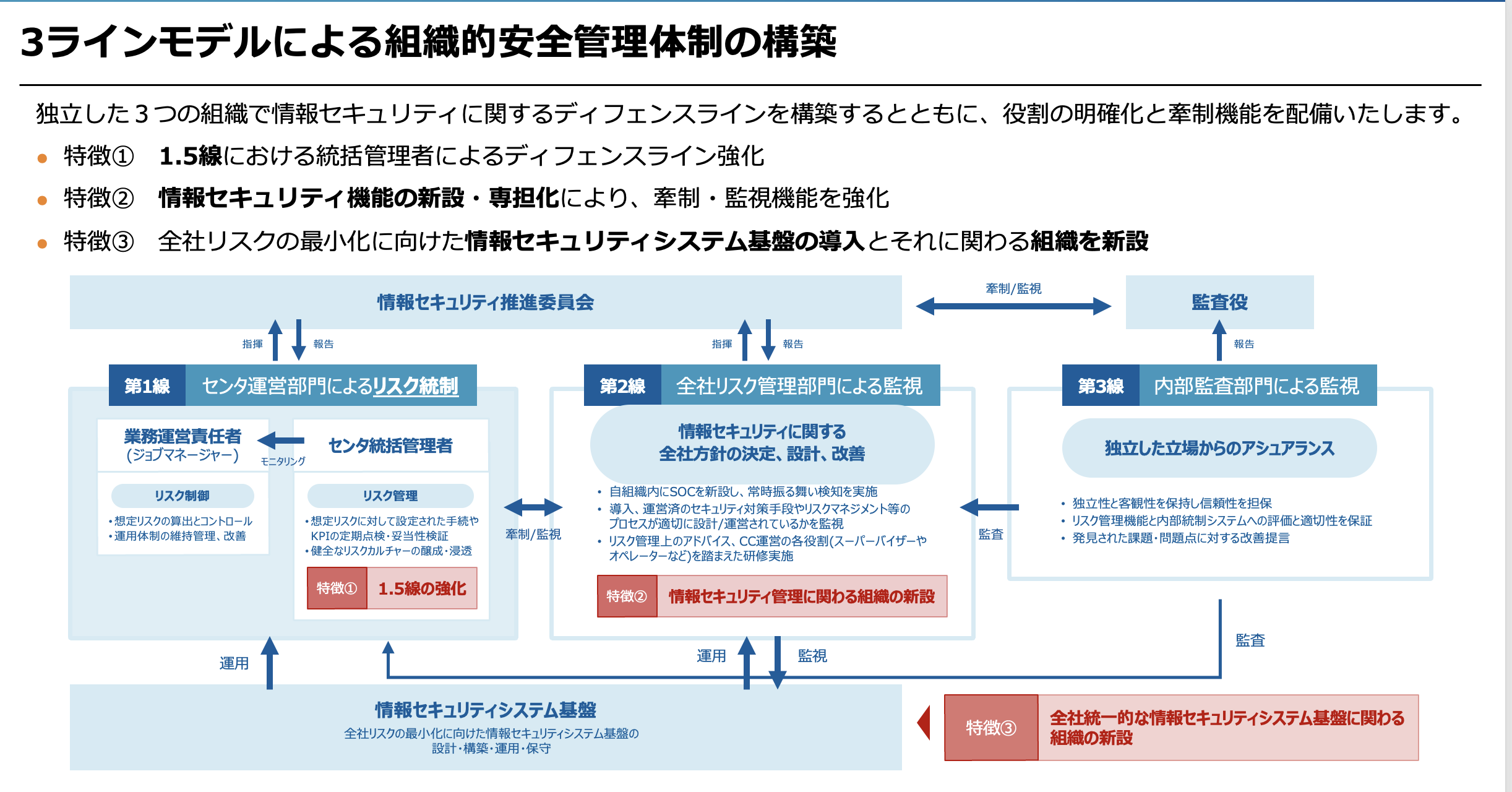

(2)の委託業務上の安全管理義務については、個人情報保護法の根本的な解釈からはじまっている。同法の第23条では「安全管理措置の義務」、第24条、25条では「従業者・委託先の監督」が定められている。同社は、個人情報取扱い事業者であることはもちろん、受委託双方の立場になるため、「会社として最もリスクを低減できる可能性が高いガバナンス体制を選択する」(新開氏)方針で対策を進めた。その取り組みのコアとなったのが、「3ラインモデル」と呼ばれる組織体制の構築だ(図2)。

3つの独立した組織で、情報セキュリティに関するディフェンスラインを構築。とくに牽制・監視機能は大幅に強化されている。システムへの投資は、当然ながら相当、大きなものになった。さまざまなセキュリティ対策ソリューションを導入、「業界最高水準の安全措置管理」(新開氏)と自負するレベルまで達している。

2025年10月03日 10時55分 公開

2025年10月03日 10時55分 更新